恶意代理工具侵袭高层管理者

重点提取

恶意代理(EvilProxy)作为网络钓鱼服务的平台,正在被黑客广泛使用,特别是针对高层管理人员。此次攻击利用伪造的招聘网站和开放重定向URL来盗取用户凭据。攻击者能够绕过多因素认证(MFA),利于实现更严重的后果,如身份盗窃和财务损失。最近,威胁行为者利用恶意代理EvilProxy网络钓鱼服务平台以及伪造的Indeed招聘网站链接,窃取了多位美国高层管理人员的凭据,这些人员来自各行各业。

点击查看更多特别报道

恶意代理是一个工具,研究人员预测由于其易用性以及能够规避特定多因素认证安全措施,将在黑客中日益流行。

Menlo Labs识别了这次最新的攻击活动,虽然尚未归属特定的威胁团体,但主要针对金融服务、保险、物业管理、房地产和制造等行业高层管理人员。

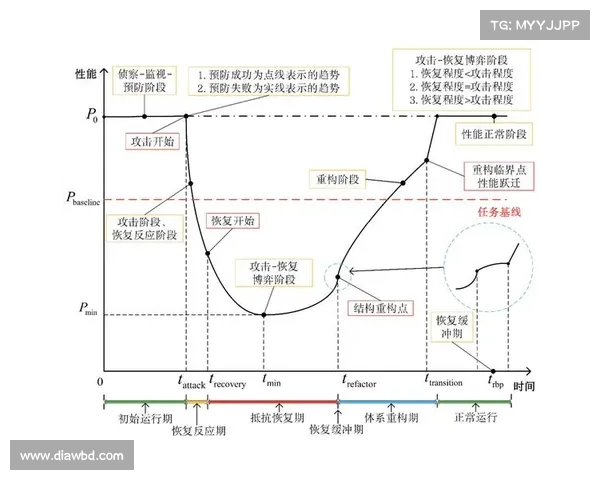

在一篇10月3日的博客文章中,Menlo Labs的威胁研究员Ravisankar Ramprasad将此次活动描述为一个经典的中间人钓鱼攻击AiTM案例,其中会话Cookie被收集,允许威胁行为者绕过多因素认证。

攻击目标收到一封包含以indeedcom域名的开放重定向URL的钓鱼邮件,该URL重定向到一个伪造的网站,该网站使用恶意代理创建并模拟了Microsoft 365的登录页面。

重定向URL通常用于合法地将访问者从一个网站转移到另一个网站,并包含由目标网站使用的数据字符串,以理解访问者的网络旅程。

Ramprasad表示,钓鱼电子邮件中使用Indeed域名的重定向URL“使无辜的受害者相信重定向是由于信任源所致”。

该钓鱼网站作为反向代理工作,允许威胁行为者拦截与合法服务器之间的请求,并窃取会话Cookie。攻击者随后可以利用这些Cookie绕过非钓鱼抵抗的MFA安全,在使用受害者凭据登录时。

“反向代理获取所有可以动态生成的内容,例如登录页面,然后通过拦截受害者与合法网站之间的请求和响应来充当中间人,”Ramprasad说道。“这有助于收集会话Cookie。”

随着账户被攻陷通常只是威胁团体攻击链的第一阶段,这次特别的攻击活动可能进一步导致商业电子邮件被攻击,而这又可能引发身份盗窃、知识产权盗窃或财务损失,Ramprasad补充道。

Menlo Labs已告知Indeed开放重定向漏洞、其活跃的利用状态,以及“该威胁所带来的紧急性和严重性”。

与Microsoft 365账户攻击类似的活动

在八月份,揭示了A similar campaign using EvilProxy。它同样针对高级管理人员,利用包括DocuSign和Adobe等受信服务,攻击超过100家组织的云端Microsoft 365账户,总共雇佣了150万名员工。

恶意代理的平台在暗网上进行宣传和销售,用户可以选择10天、20天和31天的订阅计划。

免费梯子Ramprasad表示:“其中一名使用‘约翰马尔科维奇’John Malkovich身份的演员,担任管理员和中介,帮助购买该服务的客户”。

他认为这种服务使用将有“很高的概率”激增。

“此工具容易使用,具有简单的界面,且在暗网上提供教程和文档。能够规避多因素认证使其成为网络犯罪